Dalam analisis ini, Peris.ai menelusuri serangan ransomware terbaru oleh Brain Cipher yang menargetkan Pusat Data Nasional Indonesia. Peris.ai Cybersecurity mengeksplorasi metode yang digunakan oleh para penyerang, dampaknya terhadap data dan layanan kritis, serta langkah-langkah yang diambil untuk mengurangi ancaman tersebut.

Analisis Peris.ai Cybersecurity: Serangan Ransomware Brain Cipher pada Pusat Data Nasional Indonesia

Baru-baru ini, terjadi insiden mengejutkan yang mengakibatkan gangguan pada layanan imigrasi dan berbagai layanan publik lainnya. Gangguan ini berasal dari serangan siber yang dilakukan oleh Brain Cipher Ransomware. Pusat Data Nasional (PDN) menjadi target utama serangan ini sejak 20 Juni. Serangan siber ini telah melumpuhkan layanan penting seperti layanan imigrasi, yang berdampak pada 210 institusi lainnya. Meskipun beberapa layanan telah dipulihkan, dampaknya masih terasa.

Badan Siber dan Sandi Negara (BSSN) dan institusi terkait segera merespons insiden ini. Tindakan darurat diambil dengan mengirim tim bantuan ke pusat data di Surabaya. PDNS dibangun sebagai alternatif karena Pusat Data Nasional (PDN) utama belum selesai dibangun. Pihak yang bertanggung jawab atas serangan ini menuntut tebusan sebesar USD 8 juta (sekitar Rp 131 miliar) untuk memulihkan akses ke sistem.

Sebagai konteks, PDNS dikelola oleh Telkom Group melalui Telkom Sigma. Direktur Network & IT Solution Telkom Indonesia, Herlan Wijanarko, mengkonfirmasi permintaan tebusan tersebut. Namun, proses kompensasi masih dalam evaluasi.

Brain Cipher Ransomware: Gambaran Umum

Seiring dengan peristiwa terbaru ini, Brain Cipher Ransomware adalah ancaman baru yang saat ini berfokus pada target organisasi. Analisis berikut merinci metode, indikator kompromi (IOCs), dan taktik yang digunakan oleh grup ransomware ini.

Metode Pengiriman: Phishing

Brain Cipher Ransomware dikirimkan terutama melalui kampanye phishing. Kampanye ini sering menggunakan email menipu untuk mengelabui penerima agar mengunduh dan menjalankan file berbahaya.

Indikator Kompromi (IOCs)

– MD5: 448f1796fe8de02194b21c0715e0a5f6

– SHA1: 935c0b39837319fda571aa800b67d997b79c3198

– SHA256: eb82946fa0de261e92f8f60aa878c9fef9ebb34fdababa66995403b110118b12

– SSDEEP: 3072

– Alamat IP: 199.232.214.172 (AS), 224.0.0.252

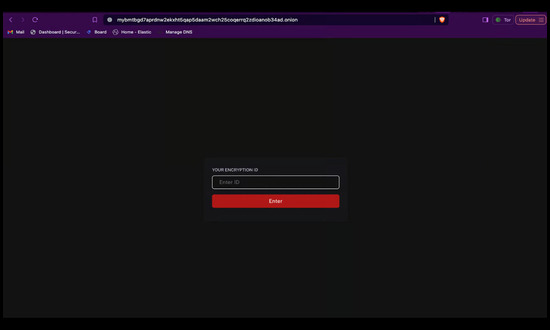

– Web: http://mybmtbgd7aprdnw2ekxht5qap5daam2wch25coqerrq2zdioanob34ad.onion

– Email: [email protected]

– VirusTotal: VirusTotal Link

MITRE ATT&CK

Eksekusi

– T1059.003: Windows Command Shell

– T1204.002: User Execution Malicious File

Eskalasi Hak Istimewa

– T1548.002: Bypass User Account Control

Penghindaran Pertahanan

– T1548.002: Bypass User Account Control

Akses Kredensial

– T1539: Steal Web Session Cookies

– T1555.003: Credentials from Web Browsers

– T1552.001: Credentials in Files

Penemuan

– T1012: Query Registry

– T1082: System Information Discovery

– T1518: Software Discovery

Dampak

– T1486: Data Encryption for Impact

Analisis Detail

Brain Cipher Ransomware menggunakan teknik canggih untuk menyusup, menyebar, dan mengenkripsi data dalam jaringan yang ditargetkan. Metode pengiriman utamanya adalah melalui email phishing, yang sering kali berisi lampiran atau tautan berbahaya yang mengarah ke unduhan malware.

Setelah…